Cisco 担当者コラム

Cisco・Meraki

Meraki 第149回「Cisco Secure ConnectのClient-based ZTNAについて」

こんにちはMeraki製品担当の林です。

今回はリリースされたばかりのCisco Secure Connectの新機能「Client-based ZTNA」についてご紹介します。

元々Secure ConnectのZTNA機能にはブラウザベースアクセスもしくはClientless ZTNAと呼ばれるリバースプロキシを使用した機能がありました(機能の紹介はこちら)が、Client-based ZTNAが新たに追加された形になります。

この機能は、その名の通りPCに専用のクライアントエージェントをインストールして利用する機能です。

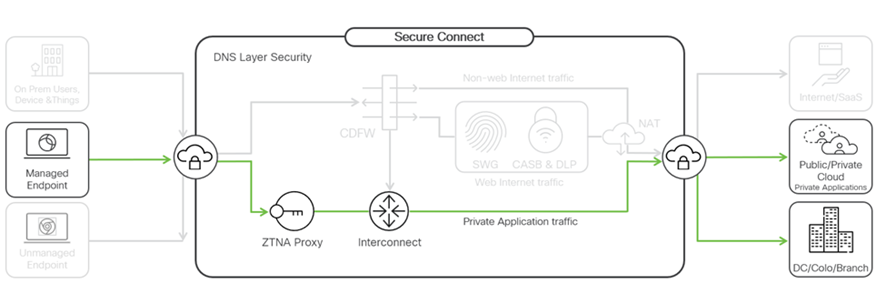

以下の図のように、インストールしたエージェントが自動的にSecure Connect上のZTNA Proxyに対して接続を行い、Secure Connectに接続された拠点やパブリッククラウドに対してのアクセスを提供します。

と、ここまで書くとリモートアクセスVPNと何が違うの?と思われるかもしれませんが、ポイントは対象へのアクセスはZTNA Proxyを経由して行われ、あらかじめ管理者が許可した宛先とポート番号の組み合わせにしか接続できない点です。

ネットワークレベルでのアクセスを提供するVPNに比べ、用途が限定的なためZero Trustで言うところの最小権限の割り当てとなり、よりセキュリティが高いアクセス方法と言えます。

また、VPNで行うようにユーザが接続する際の認証を都度行う必要が無く、利便性が非常に高い機能です。

では早速実際の設定の流れを見てみたいと思います。

ざっくりとした流れとしては、次の通りです。

1. 宛先とポート番号の組み合わせをアプリケーションとして登録

2. デバイスポスチャルールを作成

3. Zero Trust Accessポリシーを作成

4. 端末にZTAのエージェントをインストールし、認証を実施(認証は初回のみ)

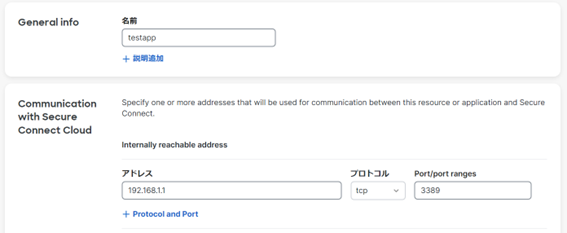

1. 宛先とポート番号の組み合わせをアプリケーションとして登録

まず、以下の様に宛先とポート番号を指定したアプリケーションを作成します。

宛先にはIPアドレス、FQDN、CIDRなどが利用可能です。

冒頭でご紹介したClientless ZTNAではブラウザベースでのアクセスとなるため

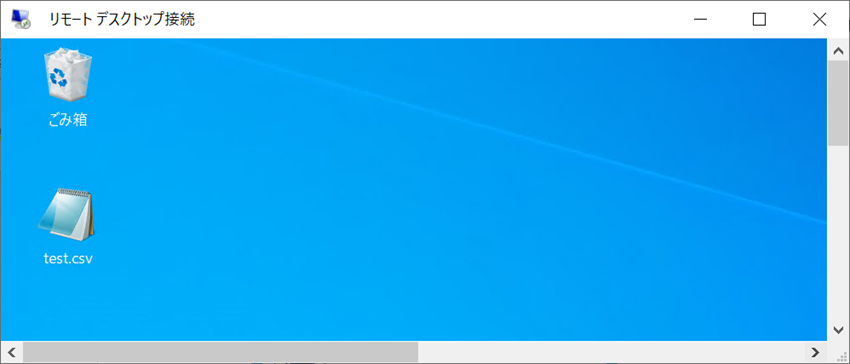

プロトコルはHTTP/HTTPSしか登録ができませんでしたが、Client-based ZTNAの場合にはこうした制限がありませんので、RDPなどのアプリケーションも利用可能です!

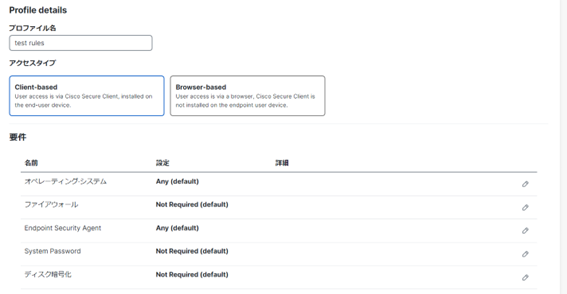

2. デバイスポスチャルールを作成

続いてデバイスポスチャルールを作成します。

これは、Client-based ZTNAでアクセスしようとする端末のセキュリティ設定をスキャンし、要件に合わないデバイスはアクセスを拒否するというものです。

OSの種類やマルウェア対策のインストール状況、ディスクの暗号化などが指定可能でした。

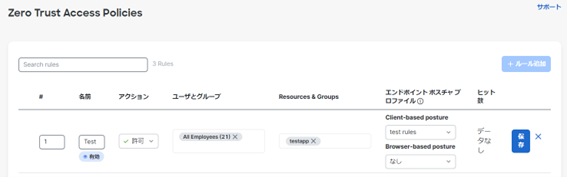

3. Zero Trust Accessポリシーを作成

作成したアプリケーションとデバイスポスチャルールを紐づける先として、ZeroTrust Accessポリシーを作成します。合わせて、アクセスを許可するユーザおよびグループの指定も行います。

この際、ユーザとグループの情報はIdPとのSCIM連携などを行い、あらかじめSecure Connectに登録されている必要があります。

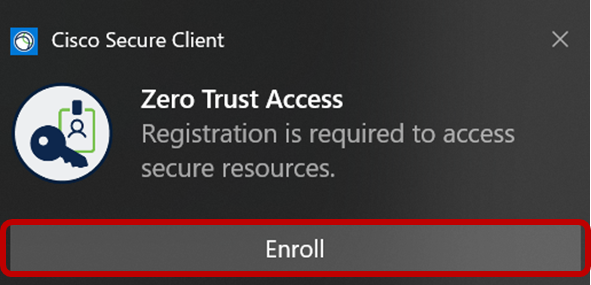

4. 端末にZTAのエージェントをインストールし、認証を実施(認証は初回のみ)

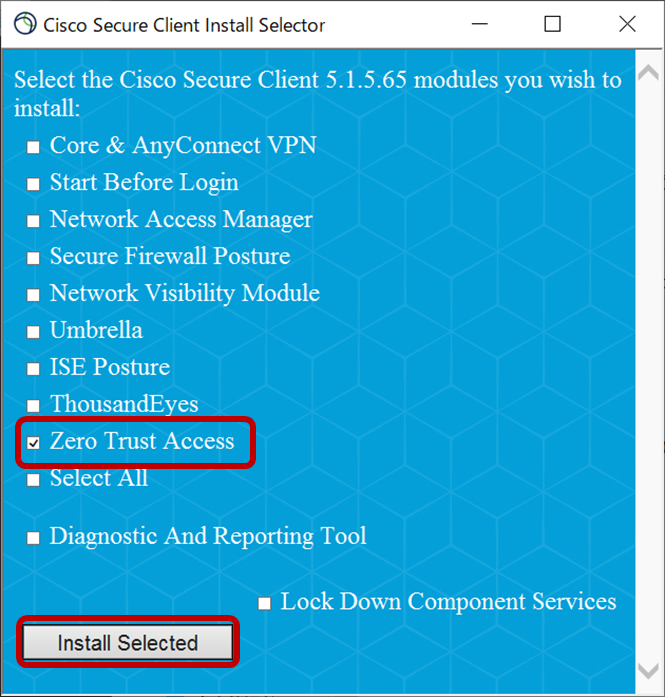

今回はWindows端末に対してのエージェントインストールを行います。

Secure ConnectのダッシュボードからダウンロードしたSecure Clientのインストーラを起動し、Zero Trust Accessモジュールをインストールします。

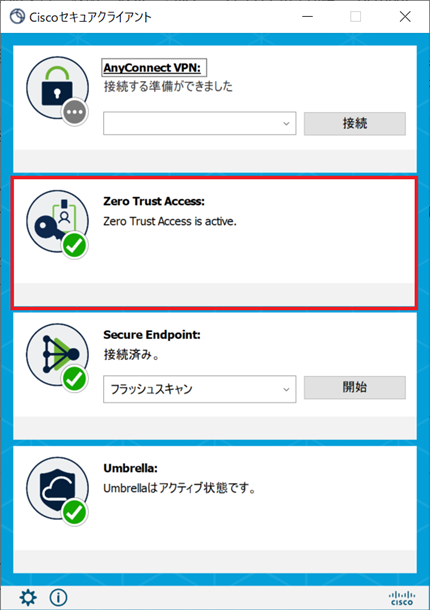

この画像ではすでにSecure ClientでVPNをしている場合にZTAモジュールのみを追加しています。

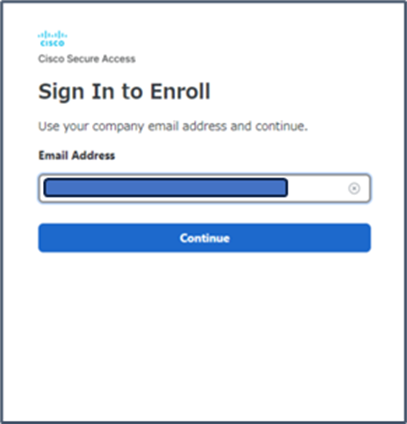

ここであらかじめSecure Connectと連携させたIdPにリダイレクトされますので、IdPに登録されたメールアドレスを入力すると、SAML認証が実行されます。

SAML認証に成功するとEnrollが完了します。

一度Enrollに成功すると、以降はPCを立ち上げたタイミングで自動的にZero Trust Accessモジュールが起動する形になり、認証等も不要です。

見事RDPの画面を開くことができました!スゴイ!

思った以上に簡単に社内へのアクセスができました。アプリケーションによって利用できるものとできないものがあるようなので検証は必要ですが、ある程度用途が限られているユーザ様の場合には非常に便利な機能だと思います。

詳しい情報につきましては、下記のメーカー様ドキュメントもご参照ください。

■Cisco Secure Connect - Client-based ZTNA

なお、2024年9月現在、すでにSecureConnectの環境をお持ちの方はこの機能の有効化を希望される場合にはサポートへのケースオープンが必要となります。設定画面出ないな?と思ったらサポートまでご確認ください。

今回は以上です。

最後までお読みいただきありがとうございました。

<<<Cisco Meraki エンジニア情報局 前回の記事>

Ciscoの記事

- Collaboration 第164回「Zoom Meetings for Cisco Roomsのご紹介 ~CiscoデバイスでZoomがネイティブ体験に進化~」

- Security 第94回「XDRを構成する要素について」

- Meraki 第167回「MRシリーズではないMerakiのアクセスポイント?」

- Collaboration 第163回 「Cisco Webex 関連のEoS/EoL情報まとめ(2026年2月時点)」

- Security 第93回「Cisco Secure AccessにおけるMeraki MX拠点間通信の実現」

- Meraki 第166回「Cisco Secure Connectでテナントコントロールを活用」