Cisco 担当者コラム

Cisco・Security

Security 第67回「Cisco Umbrellaのアプリケーション検出と設定」

こんにちは。ディーアイエスサービス&ソリューション セキュリティ担当の今村です。

今回のブログでは、Cisco Umbrellaのアプリケーション検出と設定についてご紹介します。

アプリケーション検出

アプリケーション検出は、Umbrella まで到達したパケットを元に、クラウドアプリケーションの利用状況をレポートする機能です。このページを定期的に確認し、アプリケーションにラベルを設定しておくことで、危険性のあるアプリケーションをブロックする際に役立てることができます。

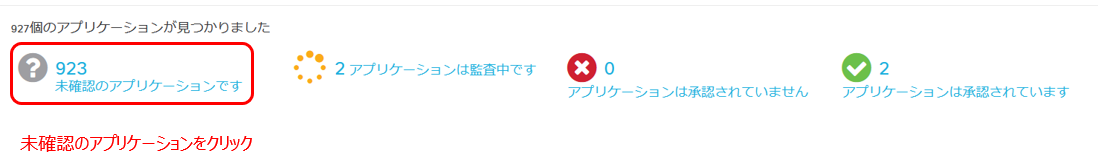

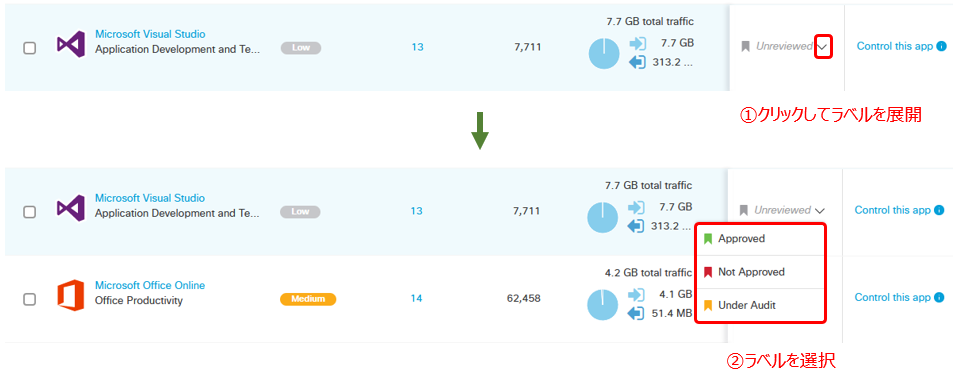

ラベルは、【Unreviewed】(未確認)、【Under Audit】(監査中)、【Not Approved】(未承認)、【Approved】(承認)の4種類があります。

アプリケーション検出は、左側メニューのレポート > アプリケーション検出から開きます。アプリケーション検出のトップページには、組織内で発見されたアプリケーションの概要が表示されます。

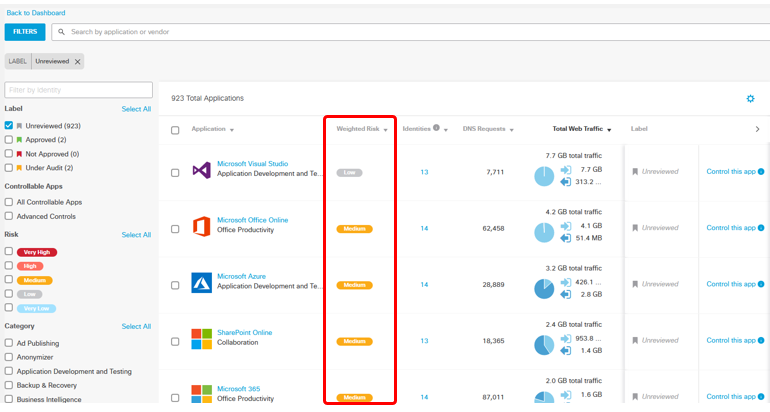

未確認のアプリケーションを開くと、まだラベルがついていないアプリケーション一覧が表示されます。このページでアプリケーションの危険性を確認し、ラベルを設定します。危険性はWeighted Riskの列で確認することができます。

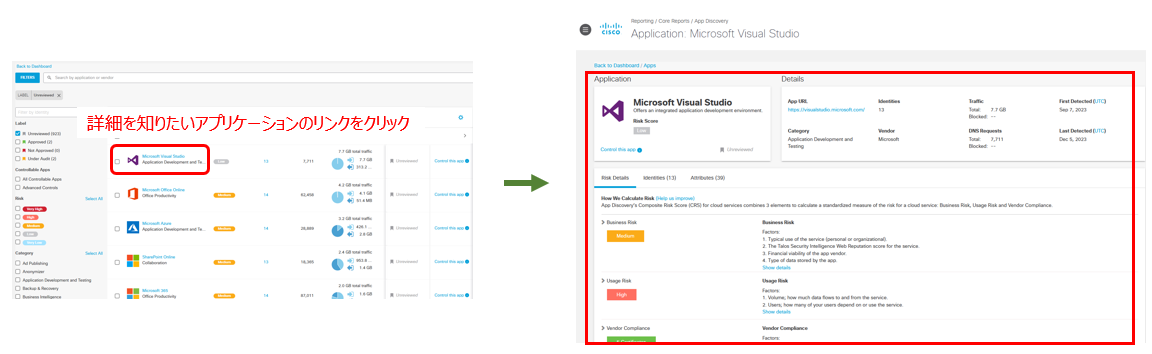

Applicationの列にあるリンクを開くと、より詳細に危険性を確認することができます。

アプリケーションの危険性を確認後、ラベルを設定します。利用しても問題ないアプリケーションはラベルを【Approved】 に変更します。反対に、利用に危険性を伴うアプリケーションは、ラベルを【Not Approved】に変更します。判断が難しい場合は、ラベルを一時的に【UnderAudit】にしておきます。

アプリケーション設定

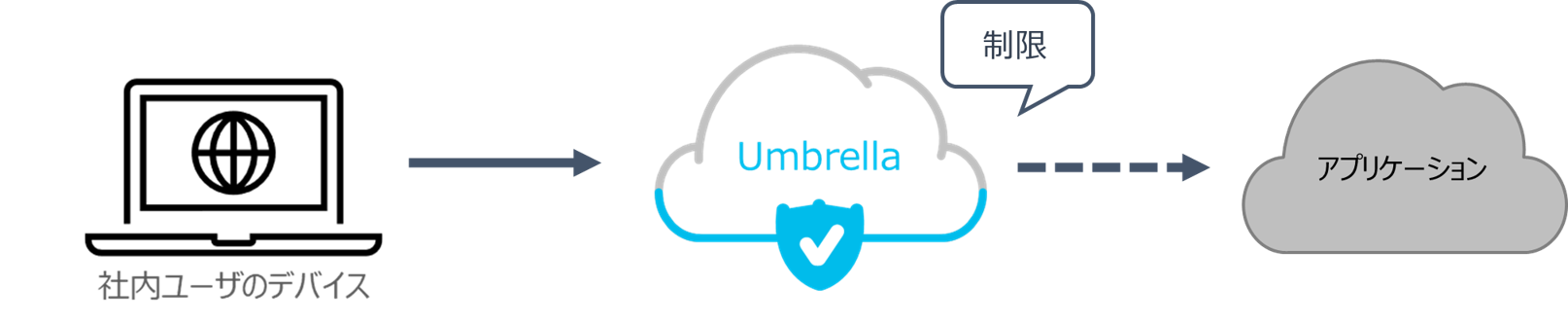

アプリケーション設定では、アプリケーションベースでの接続制限を行うことができます。

例えば、YouTubeへのアクセスをブロックするアプリケーション設定を作成することができます。

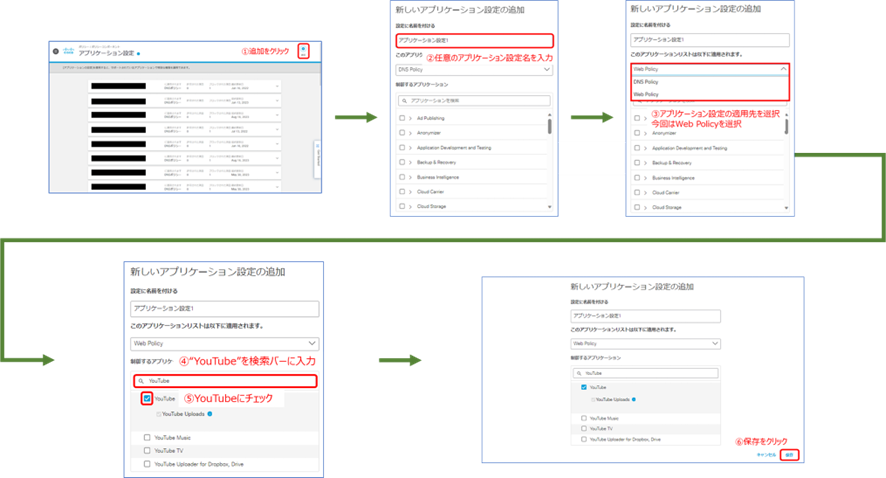

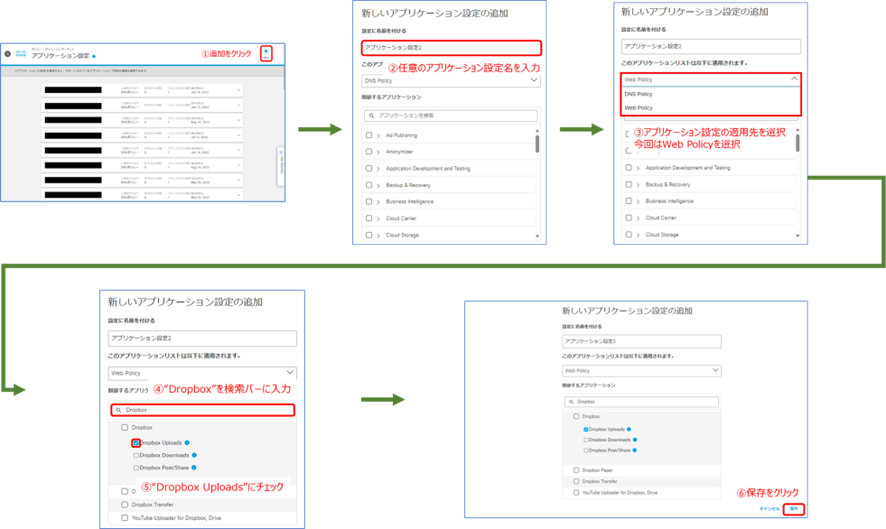

アプリケーション設定は、左側メニューのポリシー > アプリケーション設定から開きます。

既存のWebポリシーに作成したアプリケーション設定を適用します。Webポリシー内にあるルールのルールアクションが、設定したアプリケーションの接続結果に反映されます。

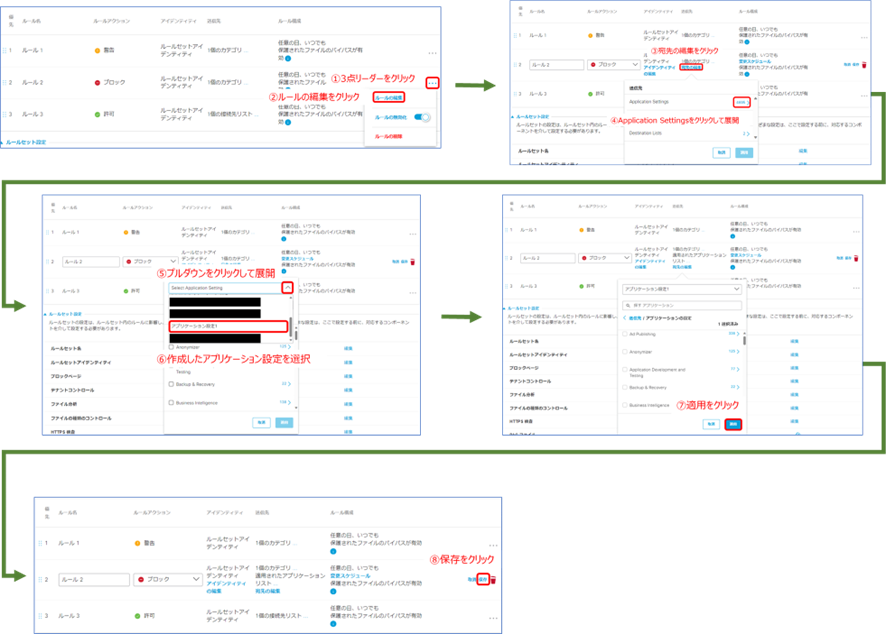

左側メニューのポリシー > Webポリシー から、作成したアプリケーション設定を適用したいWebポリシーを開きます。以下の手順は、自身のPCをアイデンティティに設定しています。

作成したアプリケーション設定が反映されているかを確認します。

www.youtube.comを開きます。今回は“ルール2”にアプリケーション設定を適用したため、“ルール2”のルールアクションである「ブロック」が適用されます。そのため接続がブロックされ、ブロックページが表示されていれば、アプリケーション設定の適用は完了です。なお、Webポリシーの反映には時間がかかります。

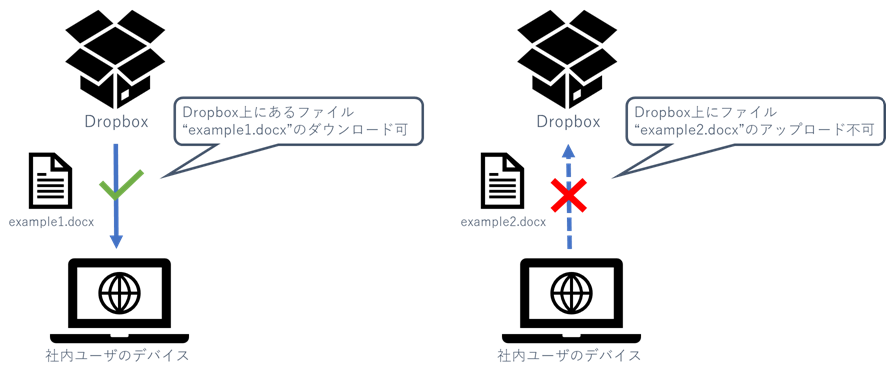

またアプリケーション設定では、アクセスの他に、アップロードやダウンロードの制限も可能です。

例えば、Dropbox上のファイルのダウンロードは許可される一方で、アップロードはブロックされるアプリケーション設定を作成することができます。

アプリケーション設定は、左側メニューのポリシー > アプリケーション設定から開きます。

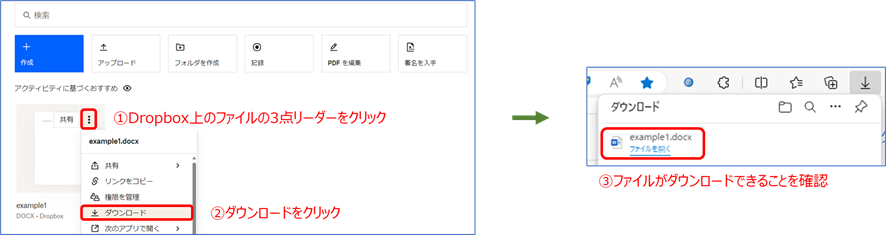

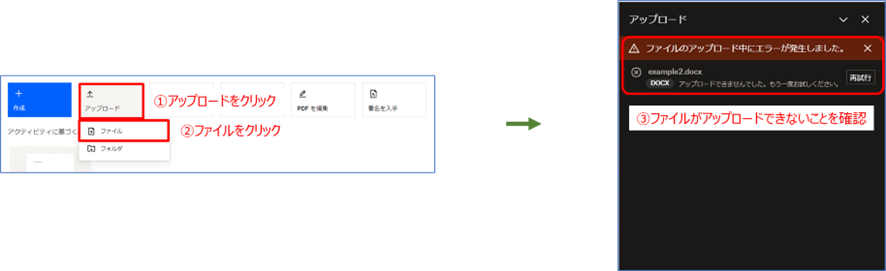

Webポリシーに作成したアプリケーション設定を適用し、https://www.dropbox.com を開きます。ファイルのダウンロードは可能ですが、アップロードは不可であることを確認できれば、アプリケーション設定の適用は完了です。なお、Webポリシーの反映には時間がかかります。

ファイルのダウンロードは可能

ファイルのアップロードは不可

いかがでしたでしょうか。

Umbrellaのアプリケーションの検出と設定についてのご紹介は以上です。

下記のURLもご参考ください。

Umbrella:アプリケーション検出 (App Discovery) とアプリケーション設定 - Cisco Community

お読みいただきありがとうございました。

<<<Cisco Security エンジニア情報局 前回の記事>

<Cisco Security エンジニア情報局 次回の記事>>>

Ciscoの記事

- Collaboration 第164回「Zoom Meetings for Cisco Roomsのご紹介 ~CiscoデバイスでZoomがネイティブ体験に進化~」

- Security 第94回「XDRを構成する要素について」

- Meraki 第167回「MRシリーズではないMerakiのアクセスポイント?」

- Collaboration 第163回 「Cisco Webex 関連のEoS/EoL情報まとめ(2026年2月時点)」

- Security 第93回「Cisco Secure AccessにおけるMeraki MX拠点間通信の実現」

- Meraki 第166回「Cisco Secure Connectでテナントコントロールを活用」